Menü

Im Rahmen der Initiative K hat das Beratungsunternehmen elfnullelf mit einer Studie untersucht, welche Rolle Zero Trust aktuell für Kommunen in Deutschland spielt. Die Daten wurden 2023 erhoben und die Ergebnisse wurden Ende 2023 auf der it-sa in Nürnberg und auf der Smart Country Convention in Berlin präsentiert.

Studie per E-Mail erhalten

Erhalten Sie unsere Studie kostenfrei per E-Mail.

Was bedeutet Zero Trust

- „Zero Trust“ wurde erstmals 2010 von John Kindervag, einem ehemaligen Analysten von Forrester Research, als IT-Sicherheitsansatz eingeführt

- Paradigmenwechsel: kein implizites Vertrauen mehr für einmal authentifizierte Nutzer, stattdessen basiert Zero Trust auf strikter Authentifizierung und Autorisierung

- 2020 veröffentlichte die US-amerikanische Bundesbehörde National Institute of Standards and Technology (NIST) einen Leitfaden für die Implementierung von Zero Trust-Prinzipien (Link)

- Es existiert aber bislang keine allgemeinverbindliche Definition von Zero Trust

Zero Trust-Kriterien

Eine Zero Trust-Architektur liegt nach den Veröffentlichungen der US-Bundesbehörde NIST vor, wenn die folgenden 8 Kriterien von einer IT-Architektur erfüllt werden:

- Autorisierte Geräte: Verbindungen innerhalb und außerhalb der Organisation werden nur von autorisierten Geräten zugelassen.

- Netzwerkverschlüsselung: Alle Netzwerkverbindungen der Organisation innerhalb und nach außen sind verschlüsselt.

- Geräteabsicherung: Alle Geräte der Organisation sind durch mehrere Schutzschichten und Überprüfungen abgesichert.

- Session-basierter Zugriff: Der Benutzer muss sich zu Beginn der Sitzung einmal authentifizieren und kann dann bis zum Sitzungsende auf autorisierte Ressourcen zugreifen.

- Dynamic Policy: Für die Zugriffskontrolle wird nicht nur auf Authentifizierungsinformationen (Passwort, MFA) gesetzt, sondern auch andere Variablen (Standort des Endgerätes, Uhrzeit, etc.) miteinbezogen.

- Echtzeitmonitoring: Es findet eine kontinuierliche Überwachung der Ressourcen in Echtzeit statt (z.B. System Logging und Audits der Logs, Intrusion Detection Systeme und andere Tools).

- Strikte Einhaltung der Policy: Die dynamische Zugriffskontrolle wird strikt durchgezogen. Das Vertrauen wird immer wieder und bei jeder Zugriffsentscheidung neu bewertet.

- Daten sammeln/nutzen für Systemverbesserung: Mit der kontinuierlichen Systemüberwachung werden so viele Daten wie möglich für die Systemverbesserung gesammelt und genutzt.

Ausgangslage der Studie

Zero Trust spielt als IT-Sicherheitsansatz in der Wirtschaft und bei Behörden eine zunehmend wichtige Rolle.

Studienteilnehmende

Im Rahmen der Studie wurden 109 Vertreterinnen und Vertreter von Kommunen aus 12 Bundesländern mit einem Online-Fragebogen auf dieser Webseite befragt. Rund 65% der Befragten gehören der IT-Abteilung an, rund 14% leiten das Hauptamt ihrer Kommune.

Bei den befragten Kommunen handelt es sich überwiegend um Kleinstädte mit 5.000 bis 20.000 Einwohnern (43%), gefolgt von Mittelstädten mit über 20.000 Einwohnern (20%). Auf den dritten Platz kommen Landgemeinden mit unter 5.000 Einwohnern (18%).

Fragestellung & Hypothesen

Ausgangsfrage für diese Studie ist, welche Rolle Zero Trust für Kommunen in Deutschland spielt. Inwieweit sie sich mit dem Thema beschäftigen, eine Umsetzung planen oder bereits abgeschlossen haben und vor allem, welche Faktoren die Umsetzung von Zero Trust in Kommunen beeinflussen.

Zudem soll im Rahmen der Studie untersucht werden, welche Auswirkungen die Umsetzung von Zero Trust in Kommunen hat.

Um diese Fragestellungen zu untersuchen, wurden die folgenden Hypothesen aufgestellt:

Umsetzungsfaktoren (Hypothesen A)

- Je größer die Kommune ist und je größer ihre IT-Abteilung ist,

- Je mehr die kommunale IT von einem IT-Dienstleister bereitgestellt wird,

- Wenn die Kommune über ein eigenes Rechenzentrum verfügt,

- Je mehr der/die IT-Verantwortliche vernetzt ist,

- Je mehr der/die Landrat/rätin bzw. (Ober-)Bürgermeister/in die Umsetzung neuer Digitalisierungsprojekte unterstützt,

… desto mehr Zero Trust-Kriterien sind umgesetzt bzw., desto wahrscheinlicher ist die Umsetzung in den nächsten Jahren.

Auswirkungen von Zero Trust in Kommunen (Hypothesen B)

Je mehr Zero Trust (Bestandteile) Kommunen in ihrer IT umgesetzt haben…

-

- …desto weniger Arbeitsausfälle durch Cyberangriffe verzeichnen sie.

- …desto mehr Automatisierung von IT-Administration findet in der kommunalen IT statt.

- …desto mehr mobile Arbeit wird Mitarbeitenden ermöglicht.

- …desto mehr digitale Bürgerdienstleistungen (OZG) bietet die Kommune an.

- …desto mehr nutzen Kommunen Daten, um Abläufe zu verbessern.

- …desto mehr Kapazitäten für Zukunftsprojekte (Smart City) hat die IT.

Bedeutung & Umsetzungsstand von Zero Trust in Kommunen

Zero Trust spielt für die IT-Sicherheit von Kommunen eine wichtige Rolle

41% der befragten Kommunen, stimmen voll zu, dass Zero Trust eine hohe Bedeutung für ihre IT-Sicherheit hat. Nur 5% stimmen dem eher nicht zu.

Wie wahrscheinlich ist die Umsetzung von Zero Trust

38,5% der Befragten stimmen eher zu, dass es wahrscheinlich ist, dass ihre Kommune Zero Trust in den nächsten Jahren umsetzen wird. Nur 2,8% stimmen dem gar nicht zu.

Anzahl der umgesetzten Zero Trust-Kriterien

21,1% der befragten Kommunen, haben erst 2 der 8 Zero Trust-Kriterien aus der Definition umgesetzt.

0,9% (1 Kommune) haben alle 8 Zero Trust-Kriterien umgesetzt. Hier finden Sie nochmal alle 8 Zero Trust-Kriterien im Überblick.

Gründe für die Nicht-Umsetzung von Zero Trust

40% der befragten Kommunen gaben fehlende personelle Kapazitäten als Grund an, warum Zero Trust noch nicht umgesetzt wurde, gefolgt von fehlendem Know-how (25%) sowie fehlenden Finanzmitteln (23%). Nur 5% nannten „keine Notwendigkeit“ als Grund.

Was beeinflusst die Umsetzung von Zero Trust in Kommunen?

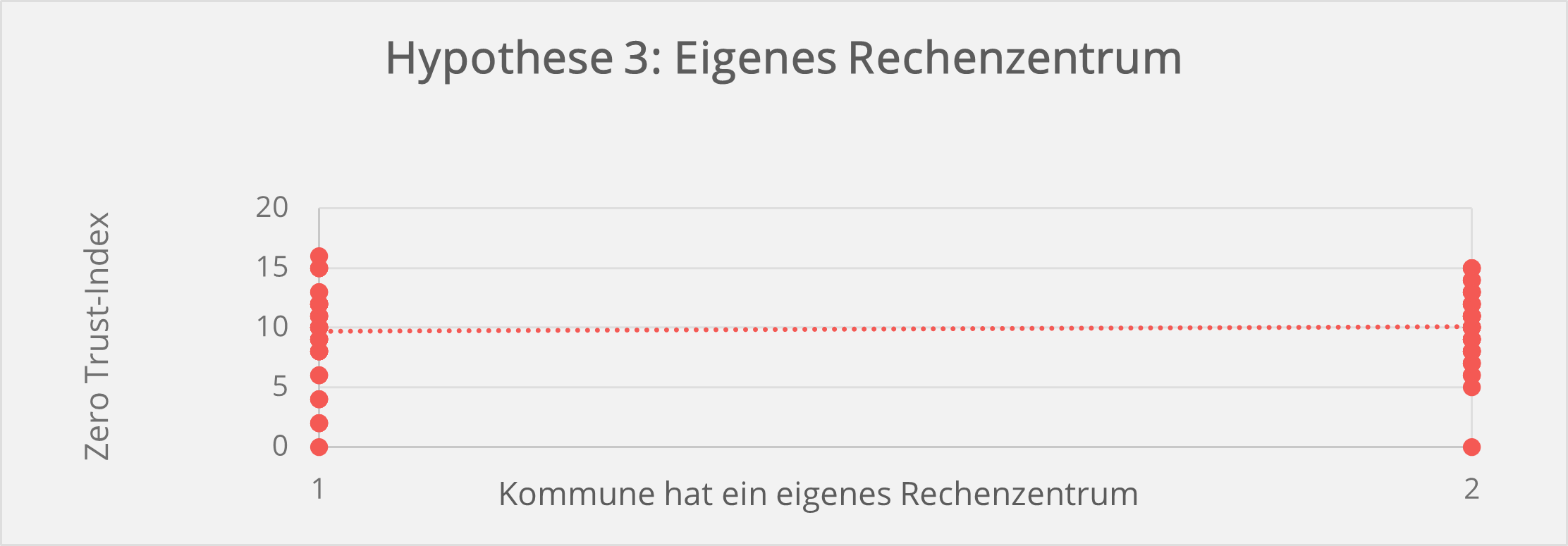

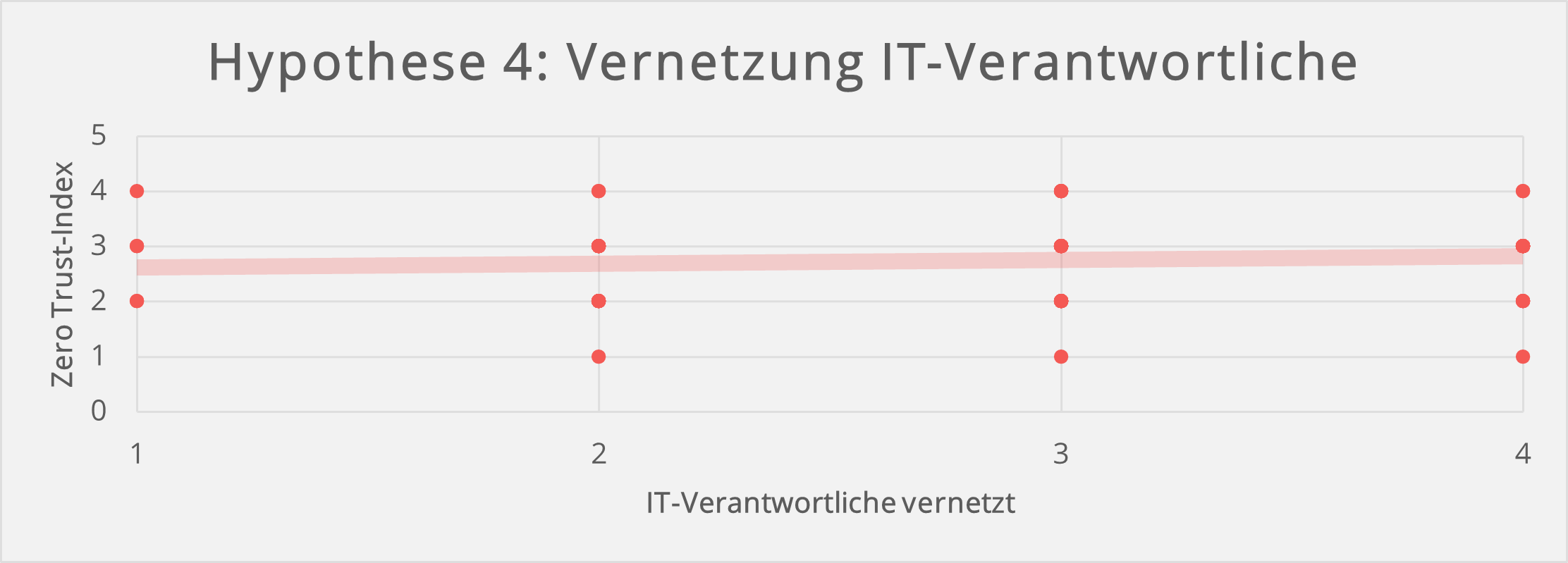

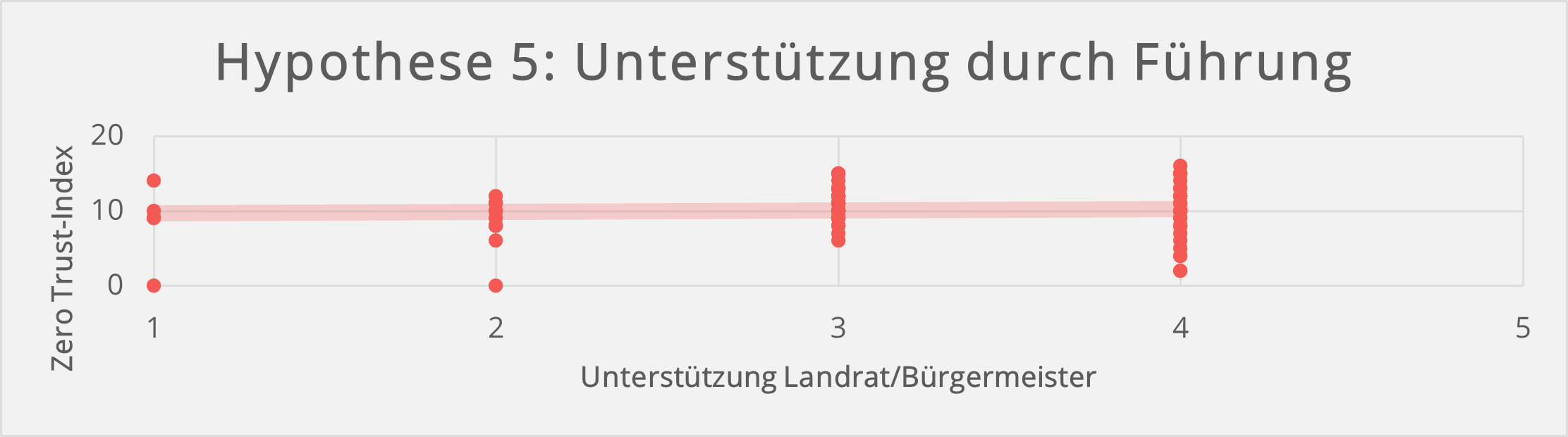

Mit Regressionsanalysen, wurde überprüft, welche Faktoren die Umsetzung von Zero Trust in den Kommunen beeinflussen (siehe Hypothese 1-5). Dafür wurde aus der Anzahl der umgesetzten Zero Trust-Kriterien ein Index gebildet (Zero Trust-Index), um ermitteln zu können, ob eine „Je-mehr-desto-Beziehung“ vorliegt.

Folgende Zusammenhänge konnten bestätigt werden:

Zudem wurden bei der Untersuchung, welche Faktoren die Umsetzung von Zero Trust in Kommunen beeinflussen, folgende Erkenntnisse gewonnen.

Eigenes Rechenzentrum

47,7% der befragten Kommunen haben ein eigenes Rechenzentrum.

Vernetzung der IT-Verantwortlichen

Die Mehrheit der Befragten sagt, dass der/die IT-Verantwortliche ihrer Kommune mit IT-Verantwortlichen anderer Kommunen vernetzt ist.

Wissen über die Umsetzung der IT-Sicherheit in anderen Kommunen

Laut 42% der Befragten trifft es eher zu, dass ihr/e IT-Verantwortliche über Wissen verfügt, wie andere Kommunen ihre IT-Sicherheit umsetzen. Bei 36% trifft das eher nicht zu.

Unterstützung neuer Digitalisierungsprojekte durch den/die (Ober-) Bürgermeister/in bzw. Landrat/Landrätin

Bei den meisten befragten Kommunen unterstützt der/die (Ober-) Bürgermeister/in bzw. Landrat/Landrätin neue Digitalisierungsprojekte.

Folgende Faktoren haben dagegen keinen Einfluss auf die Umsetzung von Zero Trust in Kommunen und die Hypothesen 1 und 2 treffen nicht zu.

Größe der Kommune

Bei den meisten der befragten Kommunen handelt es sich um Kleinstädte (42,6%) bzw. um Mittelstädte (20,4%).

Bereitstellung der IT durch Dienstleister

Nur teilweise wird die IT bei den befragten Kommunen durch Dienstleister bereitgestellt (22% stimmen voll zu).

Anzahl Mitarbeitende in der IT

63% der befragten Kommunen haben 1-5 Mitarbeitende in der IT.

Wie wirkt sich Zero Trust in Kommunen aus?

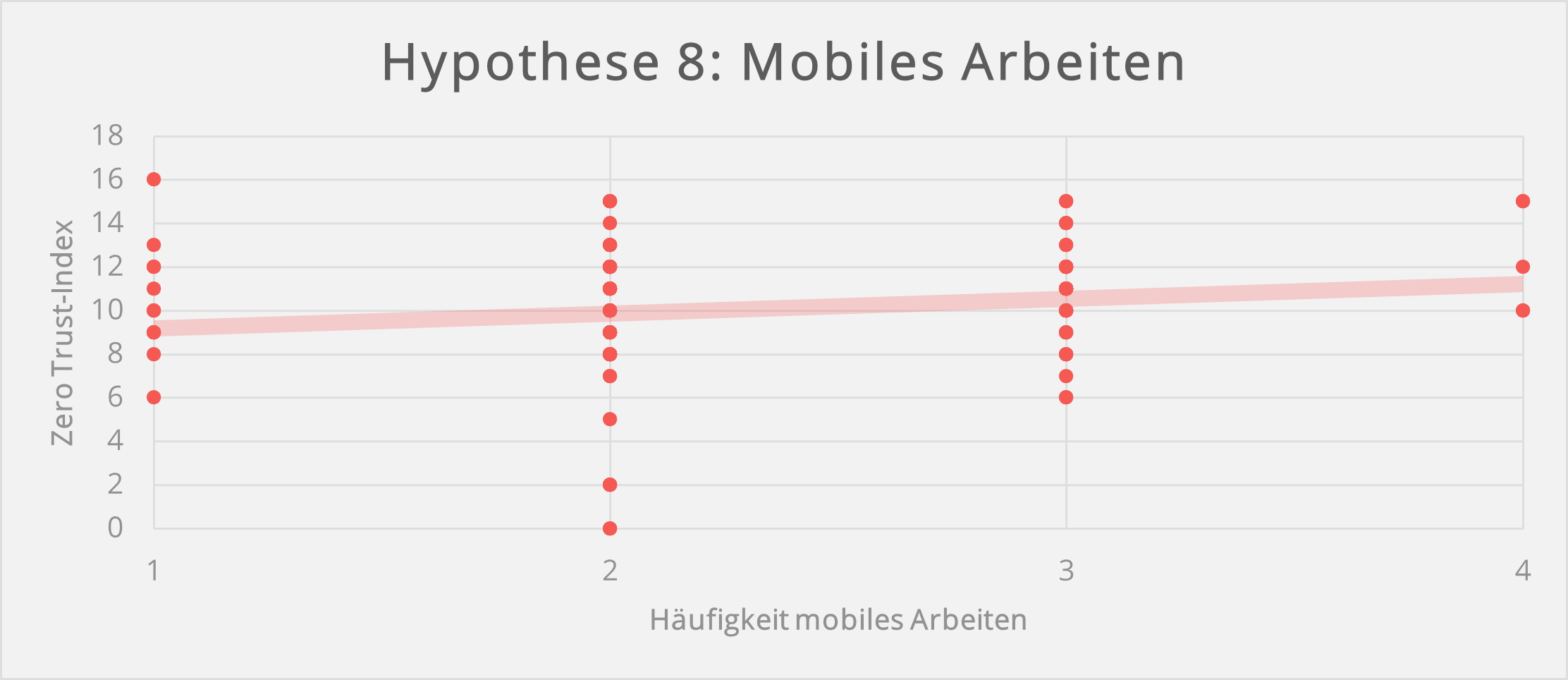

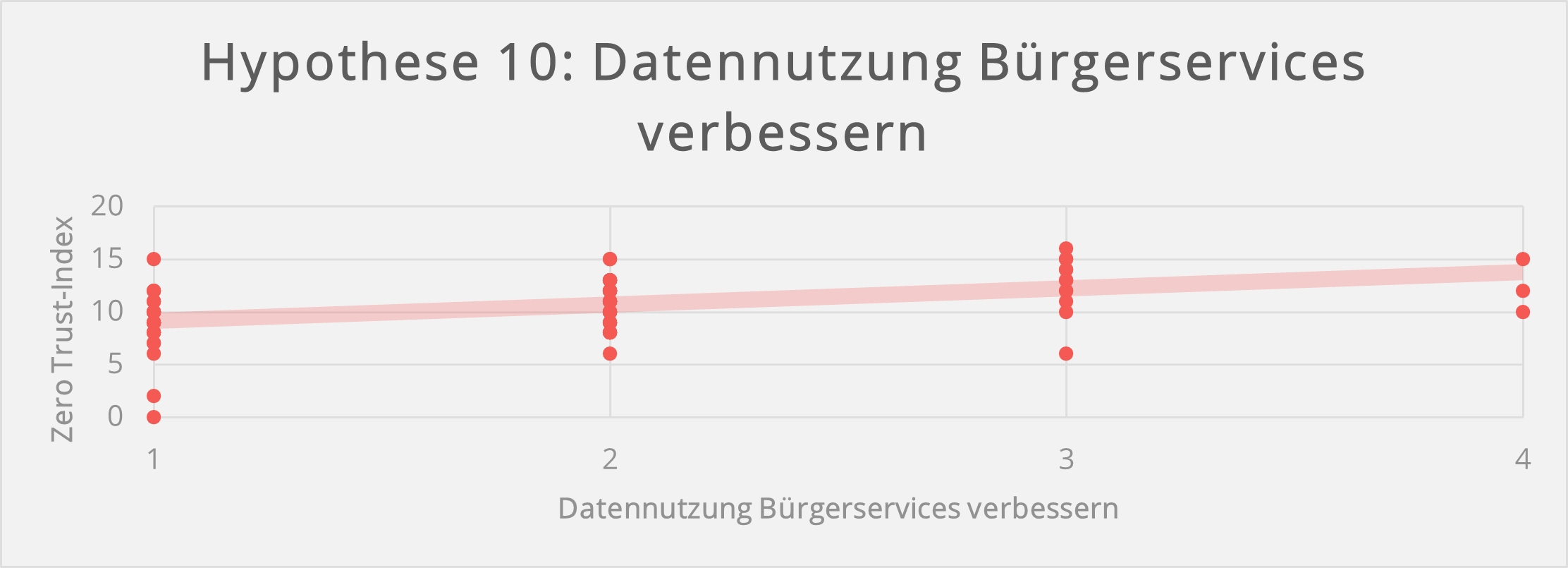

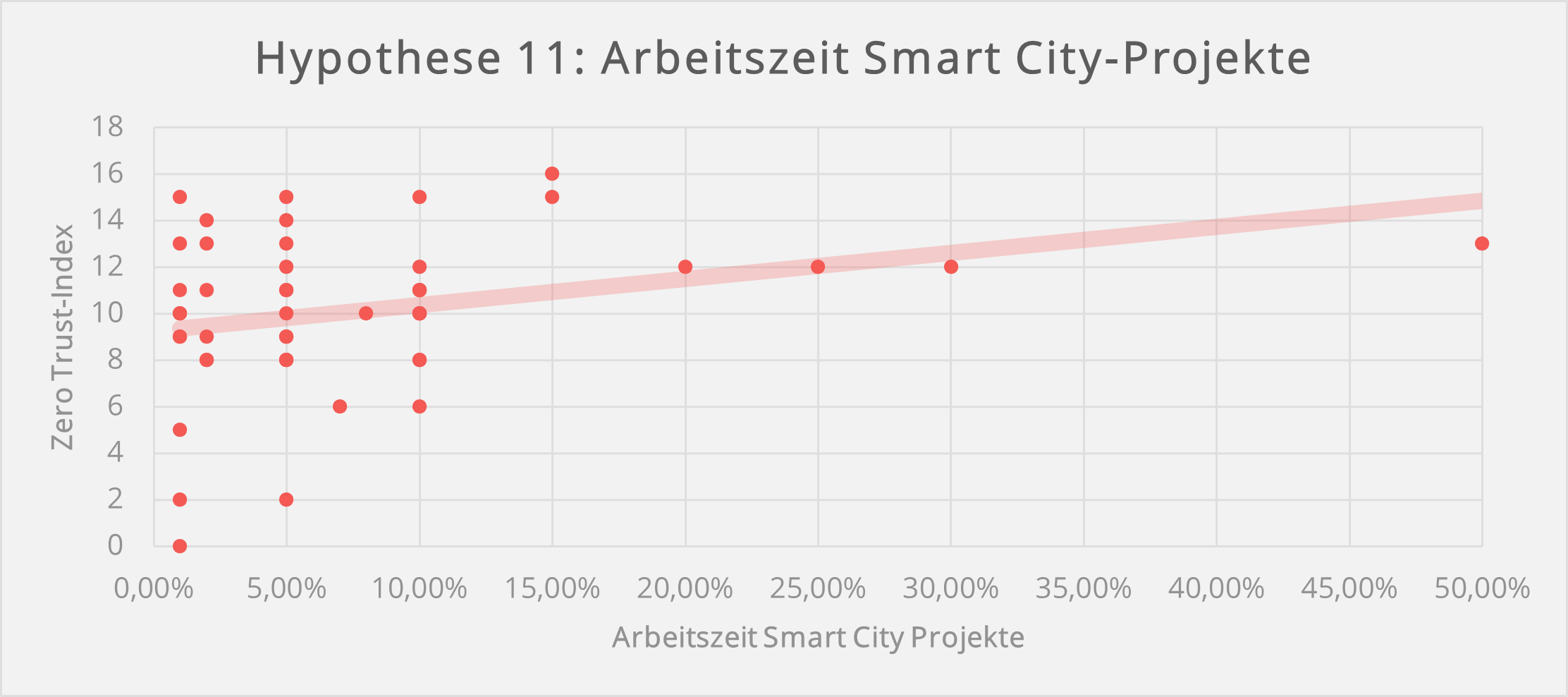

Im Umkehrschluss wurde untersucht, wie sich die Umsetzung der Zero Trust-Kriterien in der Kommune auf andere Bereiche auswirkt (siehe Hypothesen 6-11). Dafür wurde ebenfalls der bereits oben genannte Zero Trust-Index verwendet, um mit Regressionsanalysen zu ermitteln, ob eine „Je-mehr-desto-Beziehung“ vorliegt.

Folgende Zusammenhänge konnten bestätigt bzw. nicht bestätigt werden:

Ausfälle durch Cyberangriffe

62,4% der Befragten machten keine Angaben an wie vielen Tagen es durch Cyberangriffe in den letzten 12 Monaten in ihrer Kommune zu Arbeitsausfällen kam. Aufgrund der zu geringen Angaben konnte die Hypothese nicht überprüft werden.

IT-Automatisierung

Automatisierung von IT-Prozessen

42,2% sagen, dass IT-Prozesse eher selten automatisiert erfolgen

Mobiles Arbeiten

Es gibt jedoch keinen signifikanten Zusammenhang zwischen der Zero Trust-Umsetzung und der Tagesanzahl, an denen Mitarbeitende mobil arbeiten dürfen. Bemerkenswert ist, dass die Kommunen, die bei Zero Trust weiter sind als andere, verstärkt der Ansicht sind, dass bei ihnen eine Präsenzkultur herrscht.

Mobiles Arbeiten

2 Tage/Woche wird in den meisten Kommunen (laut 28,4% der Befragten) mobiles Arbeiten erlaubt.

43,1% der Befragten sagen, dass mobiles Arbeiten eher selten in Anspruch genommen wird.

Präsenzkultur

49,5% der Befragten stimmen eher zu, dass in ihrer Kommune eine Präsenzkultur herrscht.

OZG-Umsetzung

Die Angaben der Befragten zu den bereits umgesetzten OZG-Leistungen sind sehr heterogen und reichen von 0 bis 570. Ein Zusammenhang zwischen der Umsetzung der Zero Trust-Kriterien konnte nicht festgestellt werden.

38% der befragten Kommune haben 1-20 OZG-Leistungen umgesetzt. Weitere 14% kommen auf 21-40 OZG-Leistungen.

Datennutzung

Welche Daten werden in der Kommune erfasst?

Datennutzung zur Verbesserung von Verwaltungsabläufen

11% der Befragten nutzen Daten, um Verwaltungsabläufe zu verbessern.

Datennutzung zur IT-Verbesserung

Kommunen sind bei der Datennutzung eher verhalten. Nur 11,9% der Befragten nutzen selbstgenerierte Daten eher häufig, um die eigene IT zu verbessern.

Datennutzung zur Verbesserung von Bürgerservices

11% der Befragten nutzen Daten, um Bürgerservices zu verbessern.

Smart City-Projekte

Setzt Ihre Kommune Smart City-Projekte um?

22% der befragten Kommunen setzen Smart City-Projekte aktuell um.

Wöchentliche Arbeitszeit der IT für Smart City-Projekte

5% der wöchentlichen Arbeitszeit der IT fließen im Mittel in Smart City-Projekte.